Preiscriviti ora al Corso Ethical Hacker e Penetration Tester Scopri di più

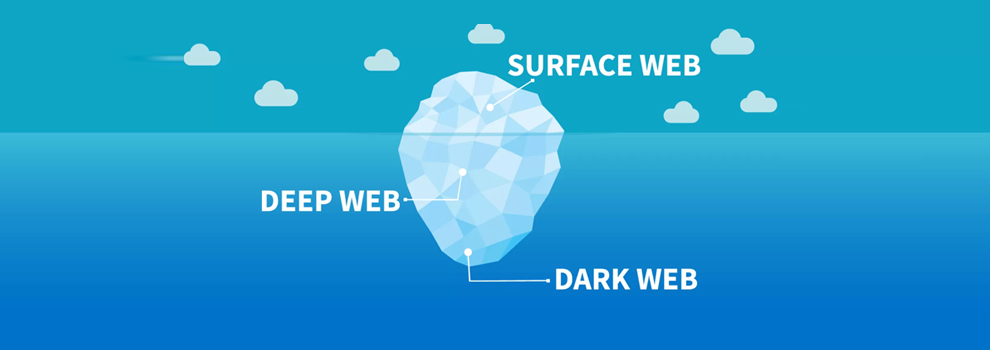

Molto spesso si sente parlare, quasi fossero entità astratte, di Deep web e Dark web. Trattati spesso come la stessa cosa, in realtà questi due mondi presentano diverse differenze, pur essendo sostanzialmente contigui.