Pillole di #penetrationtest

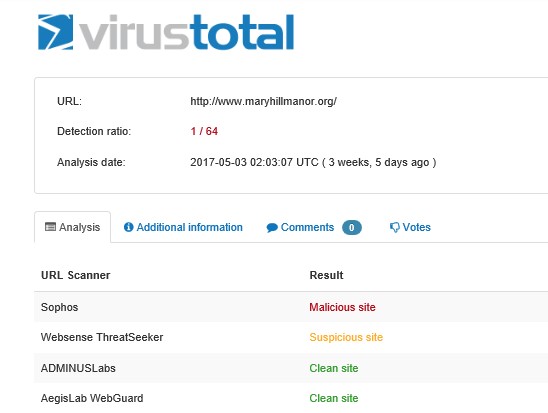

L'occupazione dei nomi di domini (cybersquatting) è una attività illegale abbastanza nota ma ormai meno efficace, visto le tutele legale esistenti sull'uso improprio di nomi di persone e marchi. Il suo scopo era principalmente di natura "estorsiva".

Più subdola è invece l'occupazione mediante typosquatting (registrare nomi che "assomigliano" al dominio reale), attività la cui finalità non è contro il dominio occupato, ma contro i suoi utenti/clienti. Questa tecnica è usata come base per le campagne di phishing per realizzare "siti malevoli" su cui far atterrare la vittima contattata via posta elettronica e che inconsapevolmente segue il link contenuto nel messaggio pur credendo di leggere un indirizzo corretto, ma tradito semplicemente dalla somiglianza tipografica dello scritto (come ad esempio goggle[.]com)

Meno conosciuto e per certi versi sorprendente è il bitsquatting.

Anche in questo caso si registra un nome di dominio con l'intento di far atterrare la vittima su un "sito malevolo"; ma la natura del "dirottamento" è ben altra di quanto ci si possa aspettare. Questa volta la vittima è, non solo inconsapevole, ma anche incolpevole. Quello che viene sfruttato è la naturale quantità di errore presente nelle trasmissioni su Internet a causa del "rumore elettronico" che inverte i bit dei dati trasferiti. Il DNS è stato per lungo tempo uno dei protocolli maggiormente soggetto a questi errori per la spesso incompleta implementazione delle contromisure (verifica del checksum) presente in molti sistemi. Quello che accade è che una richiesta per il dominio cnn[.]com, per la sola inversione di un bit, può divenire con[.]com. Questo incidente di inversione è più frequente di quanto si creda (Nel 2015 1 richiesta su 100000 soffriva di bitsquatting: fonte Verisign http://www.verisigninc.com/assets/VRSN_Bitsquatting_TR_20120320.pdf).

Se il dominio risultante non esiste il problema viene in genere interpretato come un temporaneo problema di rete; ma quanto una organizzazione con secondi fini registra il dominio "trasformato" ecco che può adescare nella sua trappola inconsapevoli ed indifese vittime che hanno correttamente richiesto il dominio originale.

Per verificare l'esistenza di bitsquatting su un dato dominio è possibile interrogare i DNS con programmi quali dnstwist o urlcrazy.

Pillole di #MalwareAnalisys

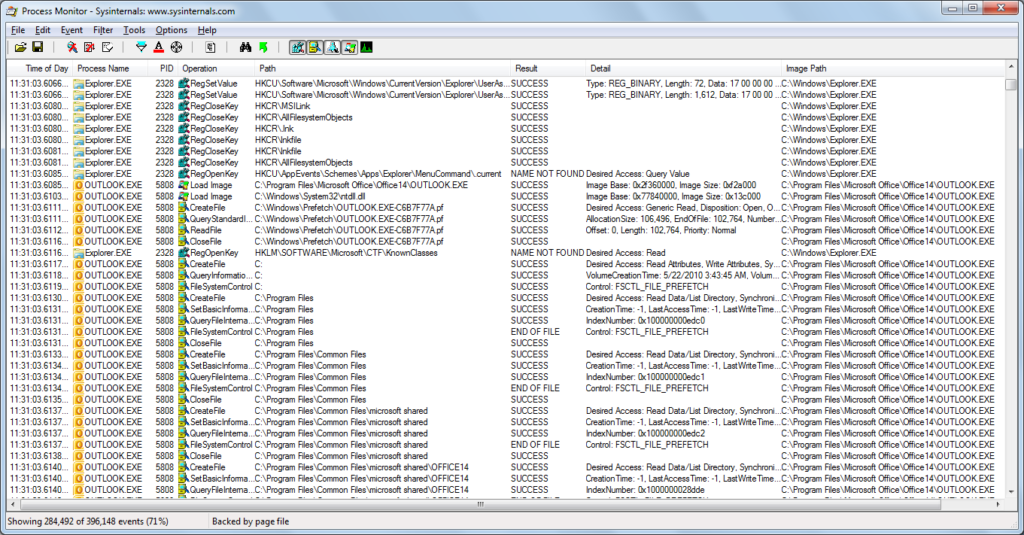

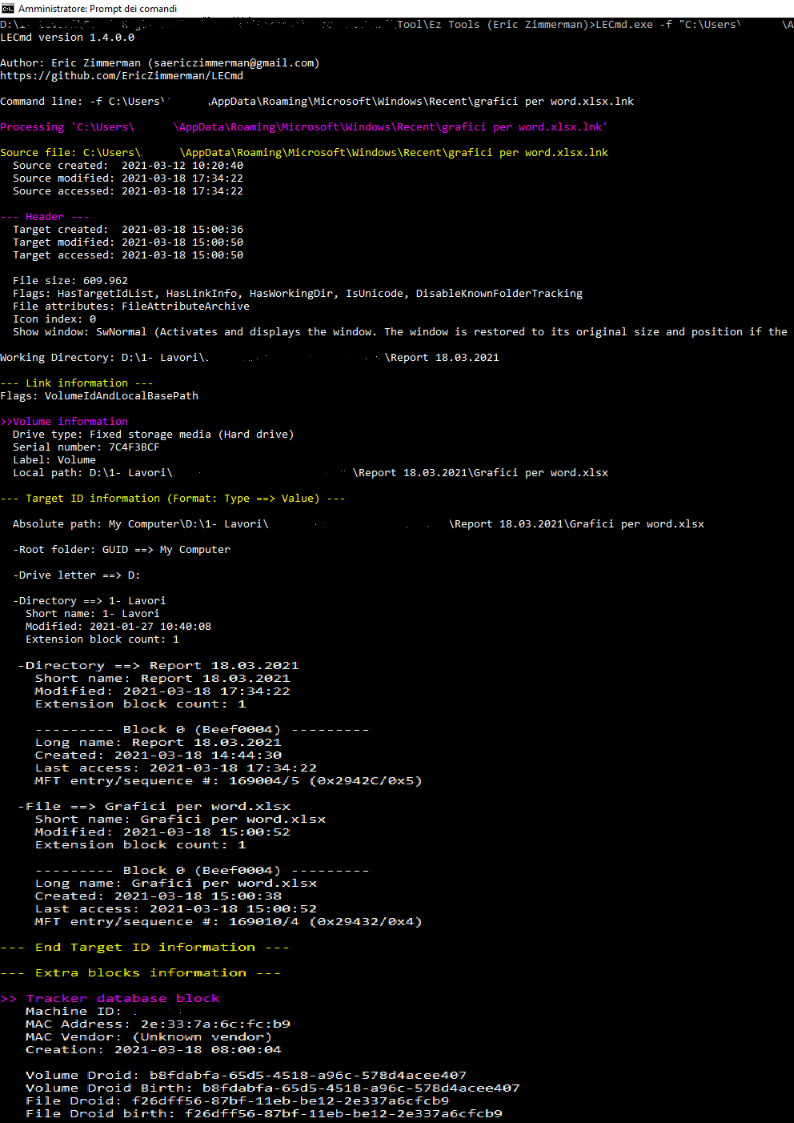

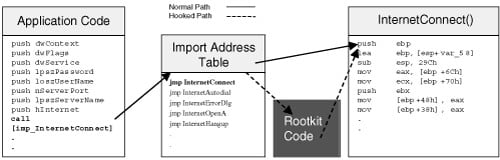

Una delle tecniche utilizzate dai malware per colpire un processo è quella dell’#IAT #hooking. Questa tecnica prevede la modifica dell’indirizzo di chiamata di una funzione nella Import Address Table del processo vittima. Il Malware apre il processo vittima, esegue una scansione della IAT sino a trovare l’indirizzo della funzione da colpire e sostituisce il suo indirizzo con quello della funzione malevola.

Questa tecnica è estremamente difficile da identificare con la classica malware analisi dinamica di base richiedendo ,infatti , capacità di #ReverseEngineering. Una funzione tipica che si può trovare all’interno di malware che eseguono queste operazioni è #VirtualProtect che permette di cambiare i diritti in lettura/scrittura delle pagine di memoria da modificare.

Se questo malware non fosse compresso o criptato da una analisi delle stringhe si potrebbe evincere questo comportamento.

Ma raramente un malware analyst è così fortunato!

#cybersecurity #zeroday #hacker #