Iscriviti al webinar gratuito del 12 Maggio per diventare Forensic Analyst! Scopri di più

Corso Ethical Hacker: accedi alla promozione fino al 30 Arile! Scopri di più

L’unica certificazione internazionale conforme alle normative UNI e accreditata ACCREDIA.

Docenti da Difesa e Intelligence.

Lezioni ed esame nella tua lingua.

Sessioni serali con registrazioni.

Accreditamento ACCREDIA ufficiale.

Rimborso garantito 30 giorni.

Pratica su scenari reali d'attacco.

SUPER PROMOZIONE

Iscriviti ora e accedi ad un imperdibile Promozione!

Promozione valida fino a giovedi' 30 Aprile ore 18:00

Posti disponibili in classe: 8

Prossima sessione in partenza : 7 Maggio 2026

| Caratteristica | CPEH (Fata Informatica) | Certificazioni altri enti |

|---|---|---|

| Accreditamento ISO 17024:2012 | ✔ Sì | ✔ Sì |

| Accreditamento | ACCREDIA, Ente Unico Nazionale di Accreditamento designato dal Governo Italiano | Ente non riconosciuto formalmente in Italia e Europa |

| Conformità normativa (UNI 11621-4:2024 e 11506:2021) | ✔ Sì | ❌ No |

| Conformità Legge 4/2013 (Italia) | ✔ Sì | ❌ No |

| Modalità d'esame | ✔ Conforme alla normativa con prova scritta, pratica e orale | ❌ Non conforme alla normativa: Solo prova orale |

| Lingua | ✔ Italiano | ❌ Inglese |

Per maggiori informazioni su questa certificazione visita www.fatainformatica.com/certificazioni

Il nostro corso di Ethical Hacking è pensato per offrire un'esperienza di apprendimento su misura. Grazie alla struttura modulare dei nostri corsi potrai acquisire competenze avanzate e le certificazioni più prestigiose.

La certificazione CPEH è rilasciata esclusivamente se in possesso dei requisiti richiesti dalla norma e dopo il superamento di un esame ufficiale.

In mancanza dei requisiti richiesti si potrà sostenere l'esame per ottenere la certificazione CTEH (Certificazione fuori accreditamento)

HackMeUP: La piattaforma di hacking dove la teoria diventa azione

Il cuore del nostro corso di Ethical Hacking è l'azione. Non studierai solo sui libri: utilizzerai HackMeUP, la nostra piattaforma proprietaria per simulare attacchi reali in totale sicurezza.

Esperienza Immersiva: Ogni modulo teorico viene immediatamente testato su scenari reali che replicano infrastrutture aziendali complesse.

Hacking Game & Mindset: Sviluppa il pensiero laterale dell'Ethical Hacker attraverso sfide a livelli (da Demo a Extreme) progettate per affinare il tuo intuito offensivo.

Specializzazione VAPT: Allenati su target reali per padroneggiare le tecniche di Vulnerability Assessment e Penetration Testing.

Aggiornamento Continuo: Mentre i libri invecchiano, i nostri laboratori evolvono per riflettere le ultime minacce e tecniche di attacco scoperte.

Il risultato? Non otterrai solo una certificazione, ma la certezza di saper operare su una vera rete aziendale fin dal primo giorno.

Avrai a disposizione Uppy, il tutor intelligente addestrato sui materiali ufficiali del corso, pronto ad aiutarti in ogni momento.

Risposte istantanee: Chiarisci i temi complessi in pochi secondi.

Supporto Lab: Sbloccati subito durante le esercitazioni pratiche.

Ripasso mirato: Preparati agli esami con concetti chiave sempre a portata di mano.

Libertà totale: Studia quando vuoi, Uppy è sempre disponibile per te.

Il tuo assistente personale che non smette mai di rispondere alle tue domande.

Durata: 26 Settimane

Il protocollo TCP/IP

Le applicazioni WEB

I Sistemi per proteggere la rete

Le vulnerabilità delle applicazioni web

Gli attacchi

Il Social Engineering

I Malware

Introduzione al processo di Penetration Test

Information Gathering

Footprinting & Scanning

Vulnerability Assessment

Attacchi Applicazioni Web

System Attacks

Network Attacks

Questo primo modulo intende approfondire la conoscenza della piattaforma di attacco che abbiamo scelto per i nostri corsi. Approfondiremo i temi della gestione della piattaforma come sistema (aggiornamenti e servizi erogati) e in relazione al networking. Inoltre impareremo tecniche avanzate di programmazione shell.

Amministrazione e servizi

Shell Kung-fu

Networking essential

Con questo modulo introduciamo la prima fase tecnica del PT approfondendo il tema dell’individuazione e raccolta informazioni sugli obiettivi.

Introduzione

Come realizzare una ricognizione

La ricognizione passiva

La ricognizione attiva

Approfondiamo le tecniche del vulnerability assessment con nuove strategie e strumenti. Analizziamo anche le attività di conformità che possono essere richieste nell’ambito di un Vulnerability Assessment in grandi organizzazioni.

Oltre la scansione

Oltre Nessus

Vulnerability Assessment e Applicazioni Web

In questo modulo trattiamo di una estensione all’information gathering applicabile circolarmente in contesti pre e post-exploitation con particolare attenzione al raggiungimento di informazioni di dettaglio possibile dallo sfruttamento di una posizione tattica più vantaggiosa delle fasi preliminari di indagine.

Generalità e primi passi

Enumerazione in ambito Unix

Enumerazione in ambito Windows

Enumerazione in SNMP

In questo modulo trattiamo di una estensione all’information gathering applicabile circolarmente in contesti pre e post-exploitation con particolare attenzione al raggiungimento di informazioni di dettaglio possibile dallo sfruttamento di una posizione tattica più vantaggiosa delle fasi preliminari di indagine.

Introduzione

Gli attacchi a memoria

Mantenimento dell'accesso e altre forme di exploit

Paga con

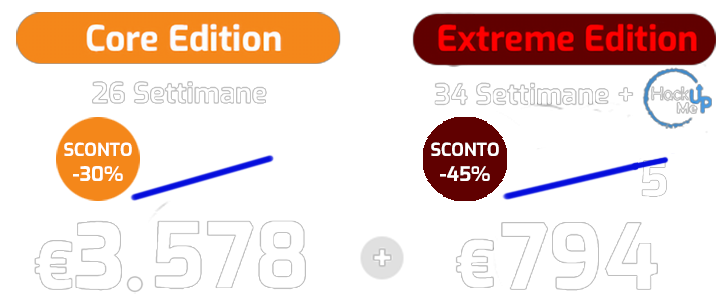

Durata: 34 Settimane

+ contenuti avanzati + 1 anno di

La clipboard di Android

Paga con

Approfitta dell' imperdibile promozione

Paghi 4.372€ invece di 6.555€

Oppure in 11 rate mensili da 417€

Approfitta dell' imperdibile promozione

Paghi 3.578€ invece di 5.111€

Oppure in 9 rate mensili da 417€

Se per qualunque ragione non fossi pienamente soddisfatto del corso inviaci una mail entro 30 giorni dall’avvio e riceverai un rimborso completo.

Prova tranquillamente il corso senza alcun rischio!

“Nella vita sono un tecnico informatico e tempo fa ho iniziato un percorso per la ricerca di corsi e informazioni che riuscissero a darmi delle risposte ai tanti dubbi che avevo sul mondo della sicurezza informatica. Nella proposta di Cyber Security Up ho trovato davvero un corso sostanzioso e docenti con una preparazione elevata! È un corso che auguro davvero a tutti. Se cercate qualcosa di valido, la proposta di Cyber Security Up è ottima!“

★★★★★

Marco

“Ho avuto sempre una grande passione per il mondo della Cyber Security, ho sempre seguito corsi un po’ ovunque ma non ho mai avuto una preparazione idonea. Finalmente poi ho scoperto il corso offerto da Cyber Security Up ed è stato davvero utile per poter costruire le basi e affrontare temi complicati anche partendo da zero. Vi consiglio assolutamente di partecipare.”

★★★★★

Riccardo

“Lavoro nel campo dell’IT da ormai 15 anni e il corso mi è servito per ampliare le mie vedute per l’approccio alle problematiche di sicurezza. Uno dei valori aggiunti del corso sono i docenti estremamente preparati e, personalmente, sono molto soddisfatto della mia scelta. Lo consiglio sicuramente a tutti!”

★★★★★

Antonio

CybersecurityUP non è una semplice scuola di formazione. Siamo un'azienda con oltre 30 anni di esperienza nel campo della sicurezza IT, composta da professionisti del settore. Offriamo un'esperienza formativa basata sulla nostra pratica quotidiana e reale esperienza nel campo della cybersecurity.