Notepad Trasformato in Arma: un link Markdown scatena Remote Code Execution su Windows senza exploit sofisticati

- Redazione

- News

- Visite: 136

Nel panorama della cybersecurity di questa settimana emerge un segnale chiaro: gli attaccanti puntano su tecniche collaudate invece di exploit appariscenti. L’ingresso iniziale tende a diventare più semplice, mentre le attività dopo la compromissione sono più strutturate, persistenti e orientate al valore (furto di dati, accesso continuo e monetizzazione). Cresce anche la sovrapposizione tra cybercrime e spionaggio, con tattiche che migrano tra gruppi diversi, rendendo più complessa l’attribuzione e meno affidabili le difese basate su pattern noti.

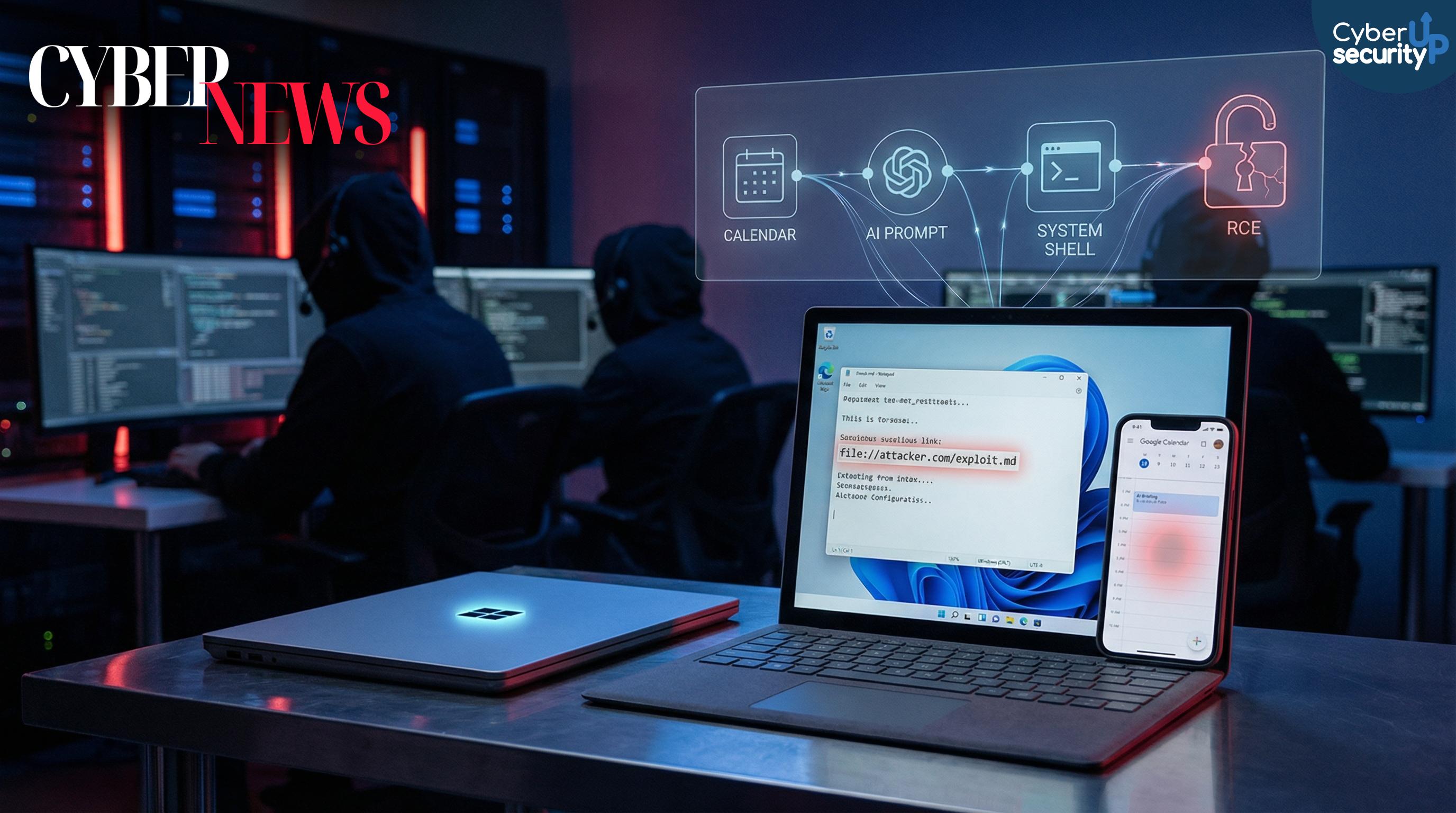

Tra le vulnerabilità spicca una falla in Windows Notepad legata ai link Markdown che può portare a remote code execution tramite command injection. Il rischio nasce quando un utente apre un file Markdown e clicca un link malevolo capace di invocare risorse locali o URI speciali con esecuzione nel contesto dell’utente. La lezione è pratica: aggiornare rapidamente e ridurre la fiducia implicita nei flussi di lavoro apparentemente innocui come documenti e note.

Sul fronte AI security preoccupa un caso di zero-click remote code execution in estensioni desktop che sfruttano connettori e catene di strumenti. Un semplice evento di calendario e un prompt ambiguo possono innescare azioni non richieste se il sistema interpreta istruzioni incorporate nei contenuti esterni. Quando le estensioni operano senza sandbox e con privilegi elevati, il confine tra automazione e abuso si assottiglia. Qui servono policy di autorizzazione esplicita, limiti ai connettori e monitoraggio delle azioni eseguite dagli agenti.

I malware trend confermano la crescita degli information stealer su Windows, con famiglie sviluppate anche in Node.js distribuite tramite installer offuscati e catene di download. Questi stealer raccolgono credenziali dai browser, dati crypto e file da servizi cloud, e cifrano i dati prima dell’esfiltrazione. In parallelo evolvono i loader che sfruttano piattaforme fidate e servizi cloud per ospitare payload e mascherare infrastrutture.

La social engineering resta centrale, con campagne che dirottano sessioni Telegram abusando dei flussi OAuth e delle richieste di autorizzazione in app, riducendo anomalie tecniche e aumentando il tasso di successo. Anche il ransomware cambia pelle, con gruppi focalizzati sul data theft senza cifratura per mantenere operativi i sistemi e massimizzare l’estorsione. Infine cresce l’abuso di strumenti legittimi come RMM e software di monitoraggio, usati come canali di accesso e persistenza difficili da distinguere dalle operazioni IT.