Iscriviti ora al Webinar di presentazione del corso CISO! Scopri di più

UnsolicitedBooker colpisce le telecom in Asia Centrale: phishing e backdoor LuciDoor/MarsSnake, C2 su router compromessi

- Redazione

- News

- Visite: 29

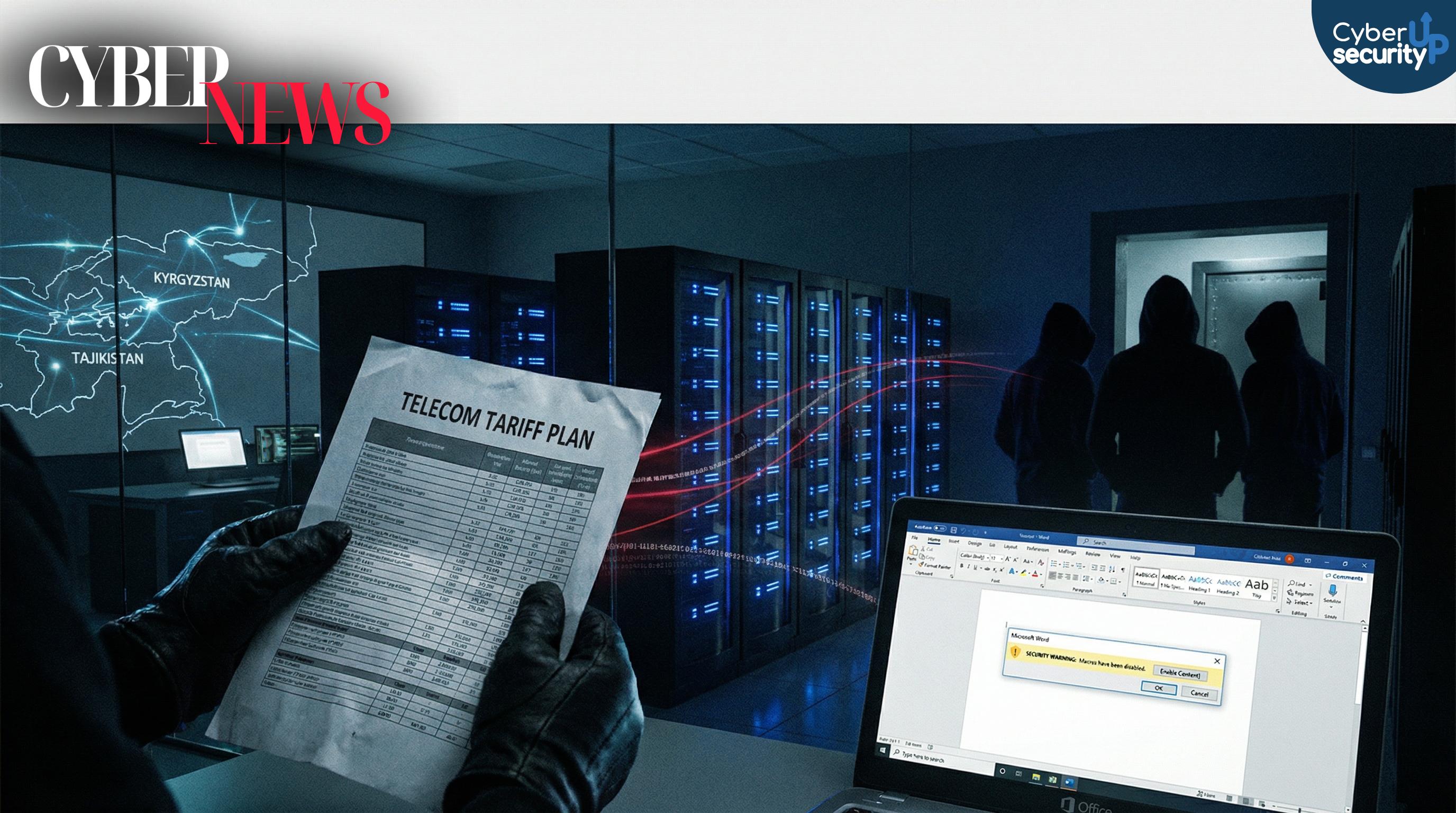

Il gruppo di cyber spionaggio noto come UnsolicitedBooker è stato osservato mentre prendeva di mira aziende di telecomunicazioni in Asia centrale, in particolare in Kirghizistan e Tagikistan. Si tratta di un cambio di focus rispetto a precedenti campagne che avevano colpito organizzazioni in Arabia Saudita. Le intrusioni analizzate mostrano un uso sistematico del phishing come vettore iniziale e la distribuzione di due backdoor distinte chiamate LuciDoor e MarsSnake, strumenti associati a un arsenale considerato raro e legato a ecosistemi di malware di origine cinese.

La catena di attacco parte da email di phishing che contengono un documento Microsoft Office. Una volta aperto, il file invita la vittima ad abilitare le macro tramite il classico messaggio Enable Content. Questo passaggio consente l’esecuzione di codice malevolo che, in modo silenzioso, installa un loader in linguaggio C++ chiamato LuciLoad. Il loader ha il compito di rilasciare la backdoor LuciDoor sul sistema compromesso.

In una variante osservata successivamente, lo schema resta simile ma cambia il componente di caricamento, con MarsSnakeLoader usato per distribuire MarsSnake. Nel 2026 è stata notata anche una ripresa dell’uso di LuciDoor, segno di una strategia flessibile basata su esigenze operative e probabilmente su evasione delle difese.

Dal punto di vista tecnico, LuciDoor stabilisce comunicazioni con un server di command and control, raccoglie informazioni di base sul sistema e invia i dati in formato cifrato. Dopo la fase di beaconing, la backdoor interpreta le risposte del C2 per eseguire comandi tramite cmd.exe, scrivere file sul disco e caricare o scaricare contenuti.

MarsSnake offre capacità simili, permettendo agli attaccanti di eseguire comandi arbitrari e leggere o scrivere file, rendendolo adatto a persistenza e furto di dati in ambienti aziendali.

Un elemento rilevante è l’uso di infrastrutture non convenzionali, come router compromessi impiegati come server C2, oltre a tentativi di mascheramento dell’infrastruttura per farla apparire collegata ad altre aree geografiche. Questo tipo di operazioni evidenzia quanto il settore telecom sia un obiettivo strategico per la threat intelligence, perché consente accesso a metadati, reti e potenziali canali di intercettazione.