Iscriviti ora al Webinar di presentazione del corso CISO! Scopri di più

ClickFix 2.0 con WebDAV: il falso CAPTCHA trasforma WorkFlowy in un trojan invisibile

- Redazione

- News

- Visite: 88

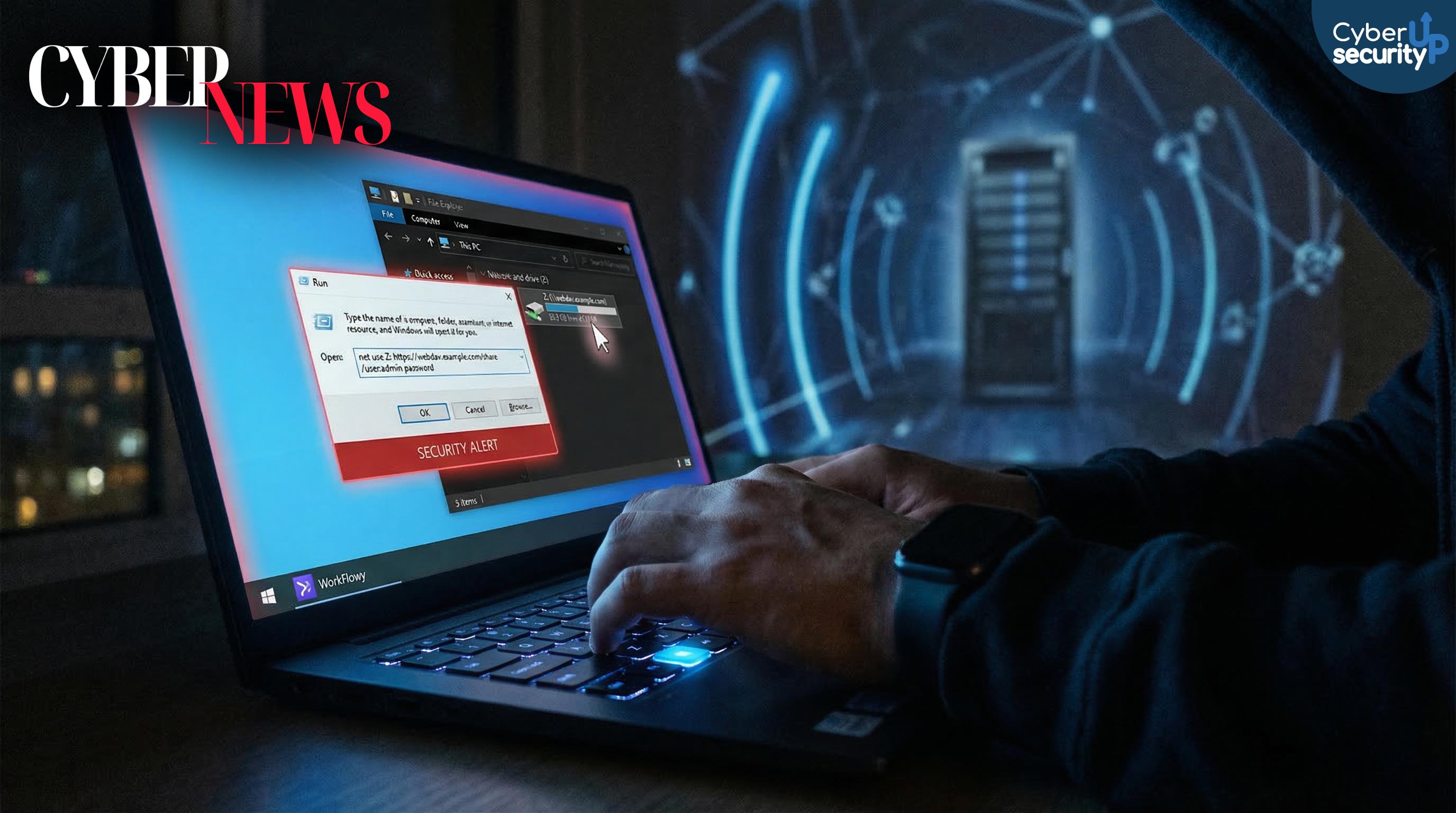

Una nuova variante della tecnica ClickFix sta attirando l’attenzione nel mondo della cybersecurity per la sua capacità di ingannare l’utente e avviare una catena di infezione con metodi meno comuni rispetto alle campagne precedenti. Il punto di partenza resta la classica pagina web che si finge un controllo captcha e guida la vittima a premere Win + R, incollare un comando e premere Invio. Questa forma di social engineering sfrutta la fiducia e la routine, trasformando l’utente nel primo esecutore del payload.

La novità principale è l’uso del comando net use per montare una condivisione WebDAV remota come unità di rete (ad esempio Z:), scaricando e lanciando uno script .cmd ospitato sul server esterno. Subito dopo l’esecuzione, la mappatura viene rimossa, riducendo le tracce e complicando le analisi. Invece di affidarsi subito a strumenti spesso monitorati come mshta o wscript, questa variante utilizza una sequenza che appare più simile a un’operazione amministrativa.

Lo script update.cmd avvia PowerShell in modalità nascosta per scaricare un archivio .zip, estrarlo in una cartella locale dentro AppData e avviare un programma apparentemente legittimo: WorkFlowy per Windows. Il trucco è che l’applicazione è stata trojanizzata: la firma è quella del produttore e il pacchetto è basato su Electron, ma il codice malevolo è stato inserito dentro l’archivio app.asar, modificando il file main.js. Poiché Electron esegue JavaScript nel processo Node.js principale, il malware può operare con i privilegi dell’utente e spesso fuori dai controlli che si concentrano su loader separati o script evidenti.

Una volta avviata, la logica malevola crea un identificativo persistente della vittima salvandolo in un file id.txt in AppData, poi avvia un beacon verso il server di comando e controllo che invia regolarmente informazioni come nome macchina e utente Windows. Lo stesso canale può ricevere istruzioni per scaricare payload aggiuntivi, scriverli in una directory temporanea e avviarli, completando l’infezione. In termini di rilevamento, un aspetto chiave è monitorare comandi sospetti lanciati dalla finestra Esegui e registrati nella chiave di registro RunMRU, oltre a connessioni WebDAV anomale e creazione di cartelle insolite in Temp.