Iscriviti al webinar gratuito del 28 Aprile per diventare Ethical Hacker! Scopri di più

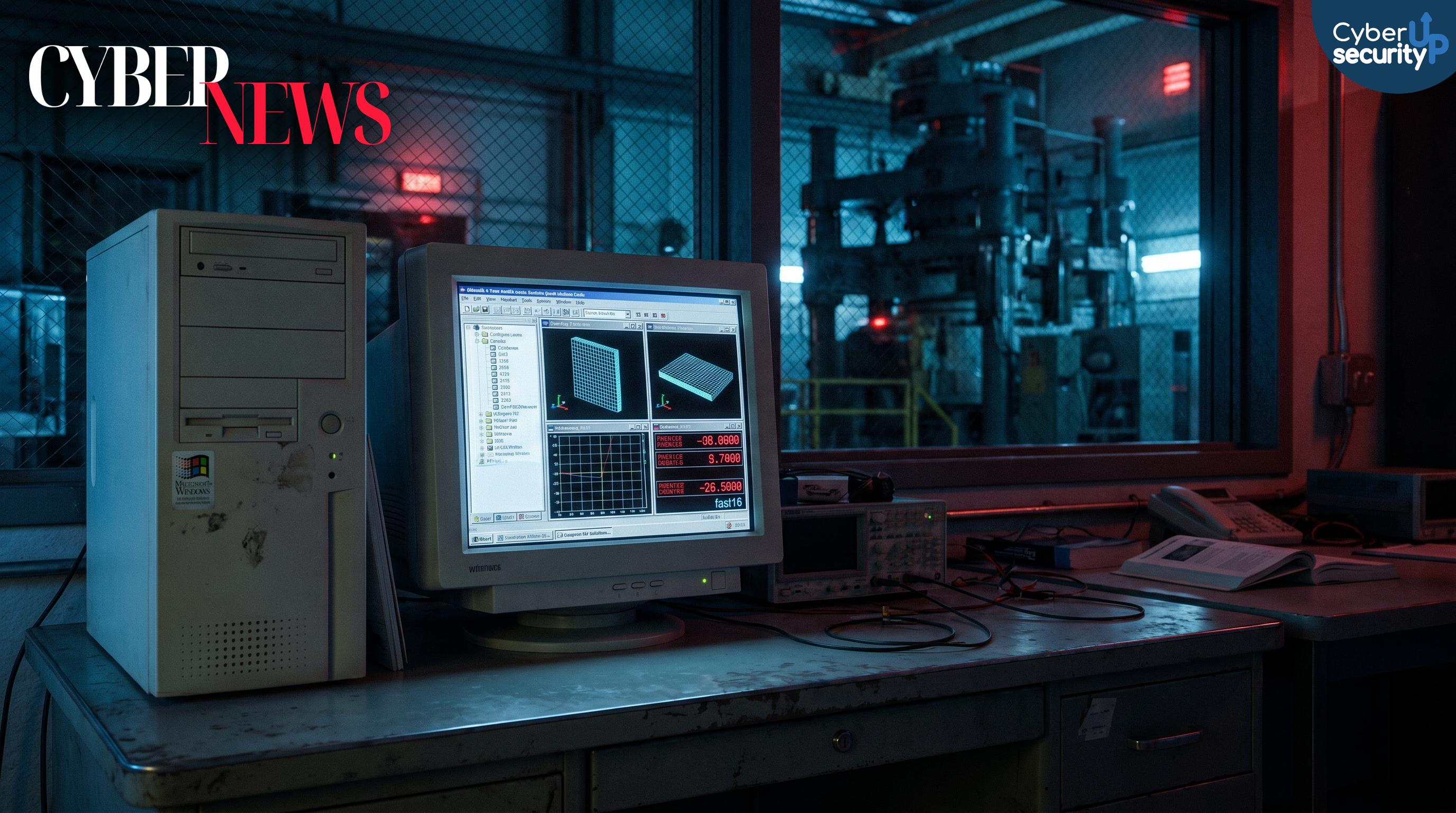

Fast16 riscrive la cyberwarfare: il malware del 2005 che sabotava simulazioni industriali prima di Stuxnet

La scoperta di fast16 sta riscrivendo la storia del malware industriale e della cyberwarfare. Questo framework di sabotaggio, datato 2005 e quindi precedente di circa cinque anni a Stuxnet, era progettato per colpire software di calcolo ad alta precisione e alterare i risultati in modo sistematico.

In pratica non puntava solo a infettare un singolo computer, ma a rendere incoerenti e inaffidabili le elaborazioni tecniche su scala di intere strutture, con effetti potenzialmente devastanti su ricerca scientifica, ingegneria e simulazioni fisiche.

Il campione analizzato si presenta come un eseguibile Windows apparentemente comune, svcmgmt.exe, ma al suo interno incorpora una macchina virtuale Lua 5.0 e un contenitore cifrato di bytecode. Questa architettura modulare separa un wrapper stabile da payload specifici e aggiornabili, un approccio moderno già nel 2005. Il componente centrale è proprio la logica in Lua, affiancata da moduli che interagiscono direttamente con file system Windows NT, registro di sistema, servizi e funzioni di rete.

Un elemento chiave è il driver kernel fast16.sys, associato a percorsi di debug e a indicatori temporali coerenti con la metà degli anni 2000. Il driver è pensato per intercettare e modificare codice eseguibile mentre viene letto dal disco, consentendo patching basato su regole e dirottamento del flusso di esecuzione tramite iniezioni malevole. Questo tipo di sabotaggio di precisione può introdurre piccoli errori nelle operazioni matematiche, difficili da notare ma capaci di compromettere decisioni progettuali e risultati di simulazione.

Il malware include anche funzionalità di propagazione in ambienti Windows 2000 e Windows XP, sfruttando credenziali deboli o predefinite e comportandosi come servizio. La diffusione può essere attivata manualmente e risulta condizionata da controlli di ambiente, come la ricerca nel registro di chiavi legate a prodotti di sicurezza noti, segnale di una forte attenzione alla stealth e alla sopravvivenza operativa.

L’analisi delle regole di patching suggerisce che i bersagli potessero essere suite di simulazione e ingegneria usate in quel periodo, tra cui LS-DYNA 970, PKPM e la piattaforma di modellazione idrodinamica MOHID. Nel complesso fast16 dimostra che strumenti statali di sabotaggio digitale contro obiettivi fisici erano già maturi e operativi a metà anni 2000, anticipando le campagne più note e aprendo nuove prospettive sulla sicurezza dei software tecnici.