Da ottobre 2025 diversi gruppi criminali stanno abusando dei webhooks di n8n per potenziare campagne di phishing e distribuire malware tramite email. n8n è una piattaforma di workflow automation molto usata per collegare applicazioni web, API e servizi di intelligenza artificiale così da sincronizzare dati e automatizzare attività ripetitive.

Proprio questa natura flessibile è il punto di forza che gli attaccanti stanno trasformando in un vantaggio operativo.

Con un account developer è possibile usare l’ambiente cloud gestito e ottenere un dominio dedicato nel formato nomeaccount.app.n8n.cloud. All’interno di n8n si possono creare webhooks, cioè URL unici che ricevono richieste quando si verifica un evento e avviano un flusso di lavoro. In pratica un webhook funziona come una reverse API: un endpoint esposto che ascolta dati in tempo reale e poi restituisce una risposta HTTP. Se il link viene aperto da una email, il browser della vittima diventa il client che processa l’output come una normale pagina web.

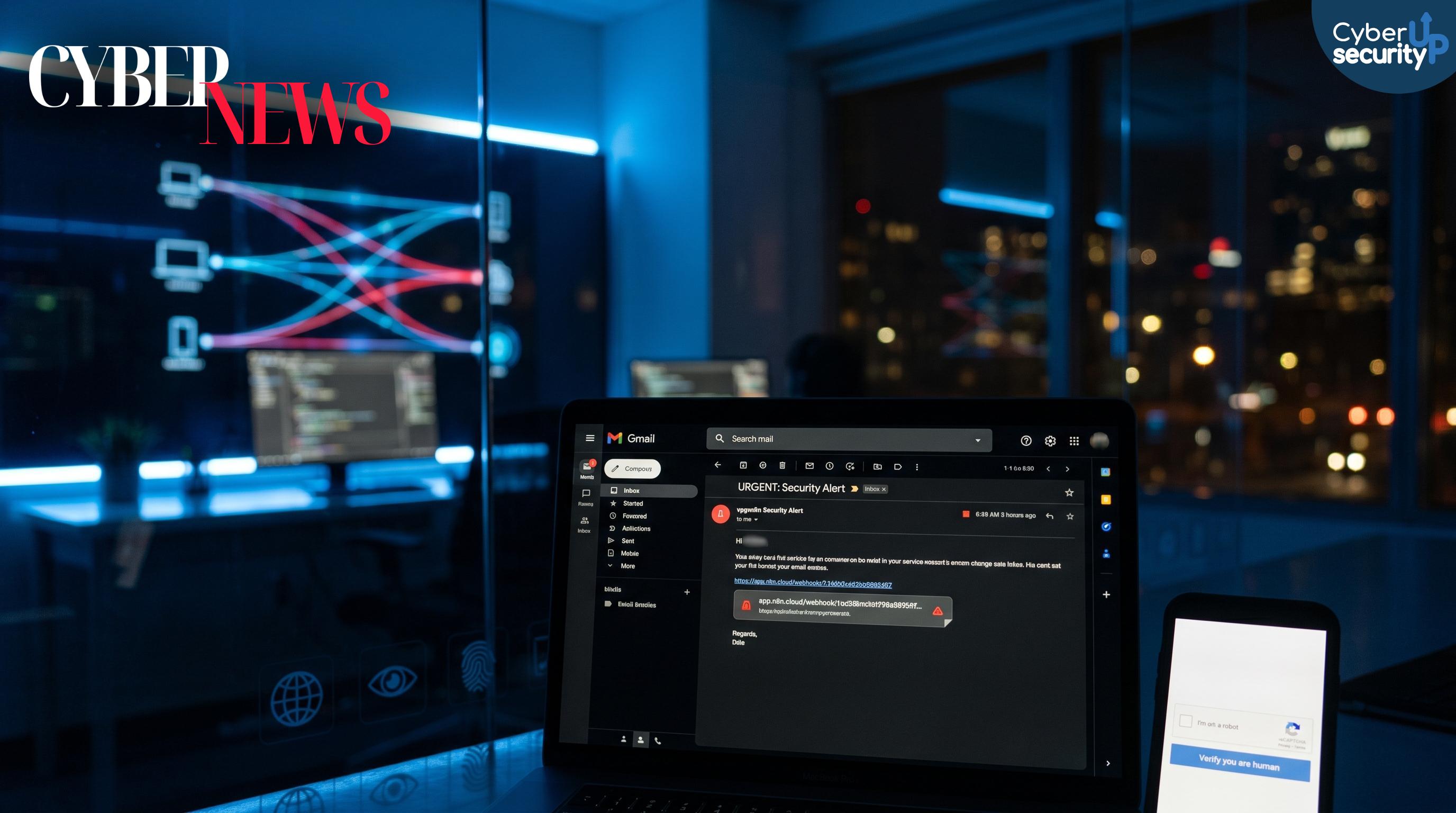

Questo meccanismo è stato sfruttato per far apparire legittimi contenuti malevoli grazie alla reputazione del dominio n8n cloud. I messaggi di phishing che includono URL di webhooks n8n sono aumentati drasticamente, con un volume molto più alto rispetto ai periodi precedenti. Il risultato è un bypass più efficace dei filtri tradizionali di email security, che spesso si fidano di infrastrutture note e pulite.

In una campagna tipica il testo dell’email simula la condivisione di un documento. Il link porta a una pagina che mostra un CAPTCHA e, al completamento, avvia il download di un payload da un host esterno. Poiché la logica è incapsulata in JavaScript dentro HTML, il browser può interpretare il download come proveniente dal dominio n8n, rendendo più difficile l’analisi immediata da parte dell’utente e di alcuni controlli.

Il payload finale può essere un file eseguibile o un installer MSI che installa versioni modificate di strumenti RMM legittimi, usati poi per persistenza e accesso remoto tramite collegamento a un server di comando e controllo. Un altro uso diffuso è il device fingerprinting con pixel di tracciamento invisibili ospitati su webhooks n8n, che raccolgono parametri come indirizzo email e segnali del client quando il messaggio viene aperto.