Preiscriviti ora al corso Ethical Hacker! Scopri di più

Supply Chain GlassWorm su GitHub: token rubati infettano repo Python, pip install può attivare malware invisibile

- News

- Visite: 340

La campagna malware GlassWorm sta alimentando un attacco di supply chain mirato a sviluppatori e aziende che usano GitHub e Python. Gli aggressori sfruttano token GitHub rubati per inserire codice dannoso in centinaia di repository Python, colpendo progetti molto diffusi come applicazioni Django, codice di ricerca per machine learning, dashboard Streamlit e anche pacchetti destinati a PyPI.

Chrome Zero-Day in Azione: router-botnet e chiavi AWS rubate accelerano la nuova ondata di cyberattacchi

- News

- Visite: 762

Nel recap settimanale di cybersecurity emergono segnali chiari su come le minacce stiano accelerando e diversificando le tecniche. Il punto più urgente riguarda due vulnerabilità zero day di Google Chrome sfruttate attivamente.

Telecom Sud America sotto assedio: APT cinese usa TernDoor, PeerTime e BruteEntry per spionaggio nelle reti critiche

- News

- Visite: 258

Una campagna di cyber spionaggio attribuita a un gruppo APT collegato alla Cina sta prendendo di mira le reti di telecomunicazioni in Sud America almeno dal 2024. Il settore telecom è una delle infrastrutture critiche più appetibili per gli attaccanti perché gestisce traffico, metadati e servizi essenziali, e un accesso prolungato può offrire capacità di intercettazione e movimento laterale verso altri obiettivi strategici.

Apple salva i vecchi iPhone: patch urgente contro Coruna e la falla WebKit CVE-2023-43010 già sfruttata

- News

- Visite: 280

Apple ha rilasciato aggiornamenti di sicurezza per dispositivi iOS e iPadOS più datati, intervenendo su vulnerabilità sfruttate attivamente dal kit di exploit Coruna. Il punto centrale riguarda una falla di WebKit identificata come CVE 2023 43010, un problema legato alla gestione di contenuti web malevoli che può causare corruzione di memoria.

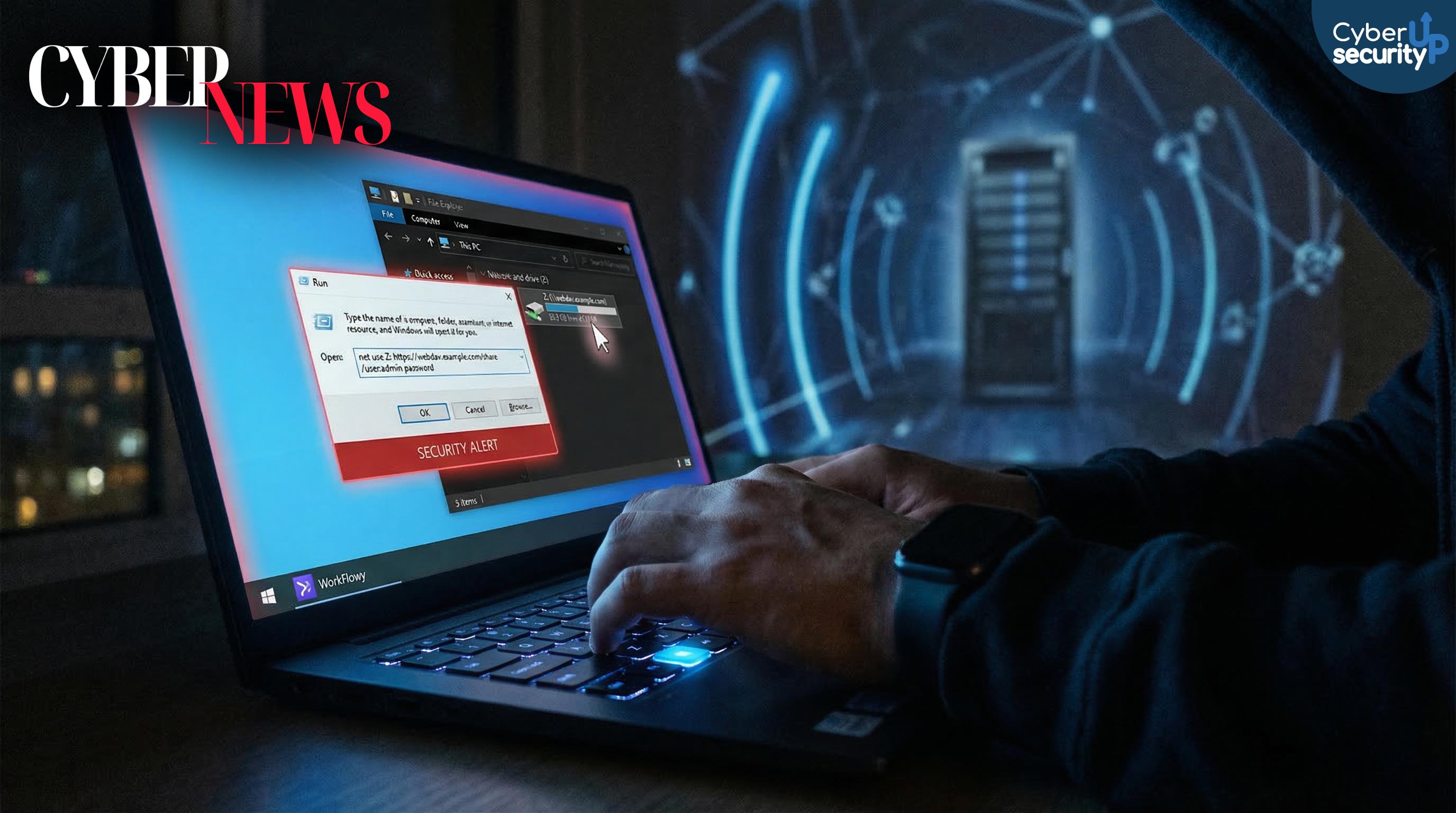

ClickFix 2.0 con WebDAV: il falso CAPTCHA trasforma WorkFlowy in un trojan invisibile

- News

- Visite: 386

Una nuova variante della tecnica ClickFix sta attirando l’attenzione nel mondo della cybersecurity per la sua capacità di ingannare l’utente e avviare una catena di infezione con metodi meno comuni rispetto alle campagne precedenti. Il punto di partenza resta la classica pagina web che si finge un controllo captcha e guida la vittima a premere Win + R, incollare un comando e premere Invio.

OpenClaw Falso su npm: installer-trappola su macOS ruba password, Keychain e wallet crypto con RAT invisibile

- News

- Visite: 266

Un recente caso di supply chain attack su npm ha mostrato quanto sia facile colpire gli sviluppatori tramite un pacchetto malevolo mascherato da installer di OpenClaw. Il pacchetto npm con nome simile a un componente legittimo veniva distribuito come strumento da riga di comando e sfruttava un meccanismo tipico dell’ecosistema Node.js per attivarsi subito dopo l’installazione.

Phishing “a valanga” contro i SOC: l’alert fatigue diventa un DoS umano e copre lo spear phishing

- News

- Visite: 301

Le campagne di phishing più pericolose oggi non puntano solo a ingannare i dipendenti ma a logorare il Security Operations Center. Quando un’indagine su una singola email richiede ore invece di pochi minuti, la differenza tra incidente contenuto e violazione diventa concreta.

VPN Trappola nei Motori di Ricerca: Storm 2561 ruba credenziali con falsi client su GitHub e malware Hyrax

- News

- Visite: 398

Una recente campagna di furto credenziali sta colpendo utenti e aziende attraverso falsi client VPN distribuiti con tecniche di SEO poisoning. Il metodo sfrutta la fiducia nei risultati dei motori di ricerca e nella reputazione dei software enterprise.

Spionaggio Cinese CL-STA-1087: AppleChris e MemFun infiltrano eserciti asiatici dal 2020, rubando credenziali e controllo remoto

- News

- Visite: 299

Una campagna di cyber spionaggio attribuita a un gruppo legato alla Cina sta prendendo di mira organizzazioni militari nel Sud Est asiatico almeno dal 2020, con un approccio orientato alla raccolta di intelligence mirata invece che al furto massivo di dati. L’operazione è stata tracciata come CL-STA-1087 e mostra caratteristiche tipiche di una Advanced Persistent Threat (APT), come metodi di consegna curati, tecniche di evasione delle difese, infrastrutture stabili e payload personalizzati per mantenere accesso prolungato ai sistemi compromessi.

Allarme Malware Android: PixRevolution svuota i bonifici Pix e colpisce wallet crypto in tempo reale

- News

- Visite: 297

Negli ultimi mesi sono state individuate sei nuove famiglie di malware Android progettate per rubare dati dai dispositivi compromessi e facilitare frodi finanziarie. La minaccia riguarda sia trojan bancari tradizionali sia strumenti RAT in grado di offrire controllo remoto completo, con un impatto diretto su app bancarie, pagamenti istantanei e wallet crypto.

- SocksEscort Abbattuto: 369mila IP rubati, milioni in cripto sequestrati nell’Operation Lightning

- VENON in Rust colpisce il Brasile: nuovo trojan bancario Windows ruba credenziali con overlay e LNK hijacking

- Trappola OAuth e Phishing su WhatsApp/Signal: basta un clic per perdere email, file e account senza password

- Slopoly di Hive0163: l’AI accelera il ransomware con una backdoor PowerShell persistente C2

Pagina 2 di 204

Cyber pillole più lette

- Pillole di analisi forense: I file Thumbs.db

- Pillole di Pentration Testing: Un altro punto di vista sulle vulnerabilità: CWE

- Pillole di Ethical hacking: Shodan, il motore di ricerca più pericoloso al mondo

- APC Injection

- Fuzzy Hashing

- Come un malware può Killare un antivirus.

- Come #Emotet da trojan bancario è diventato la più grande botnet in attività

- DLL Injection in linguaggio C

Articoli più letti

- Ancora app fraudolente, ancora su Google Play Store: Android nell’occhio del ciclone

- Geolocalizzazione, tutto ciò che devi sapere: pericoli e sfide

- Un malware attacca gli sportelli Bancomat e gli fa sputare banconote all’impazzata!

- Nuovo report evidenzia l’importanza strategica del fattore umano negli attacchi cyber

- Rischio cyber a scuola: sempre più malware si annidano tra i libri testo!