Iscriviti al webinar gratuito del 28 Aprile per diventare Ethical Hacker! Scopri di più

SOC Autonomo con Agentic AI: Stellar Cyber taglia il rumore degli alert fino al 70% (uomo nel loop)

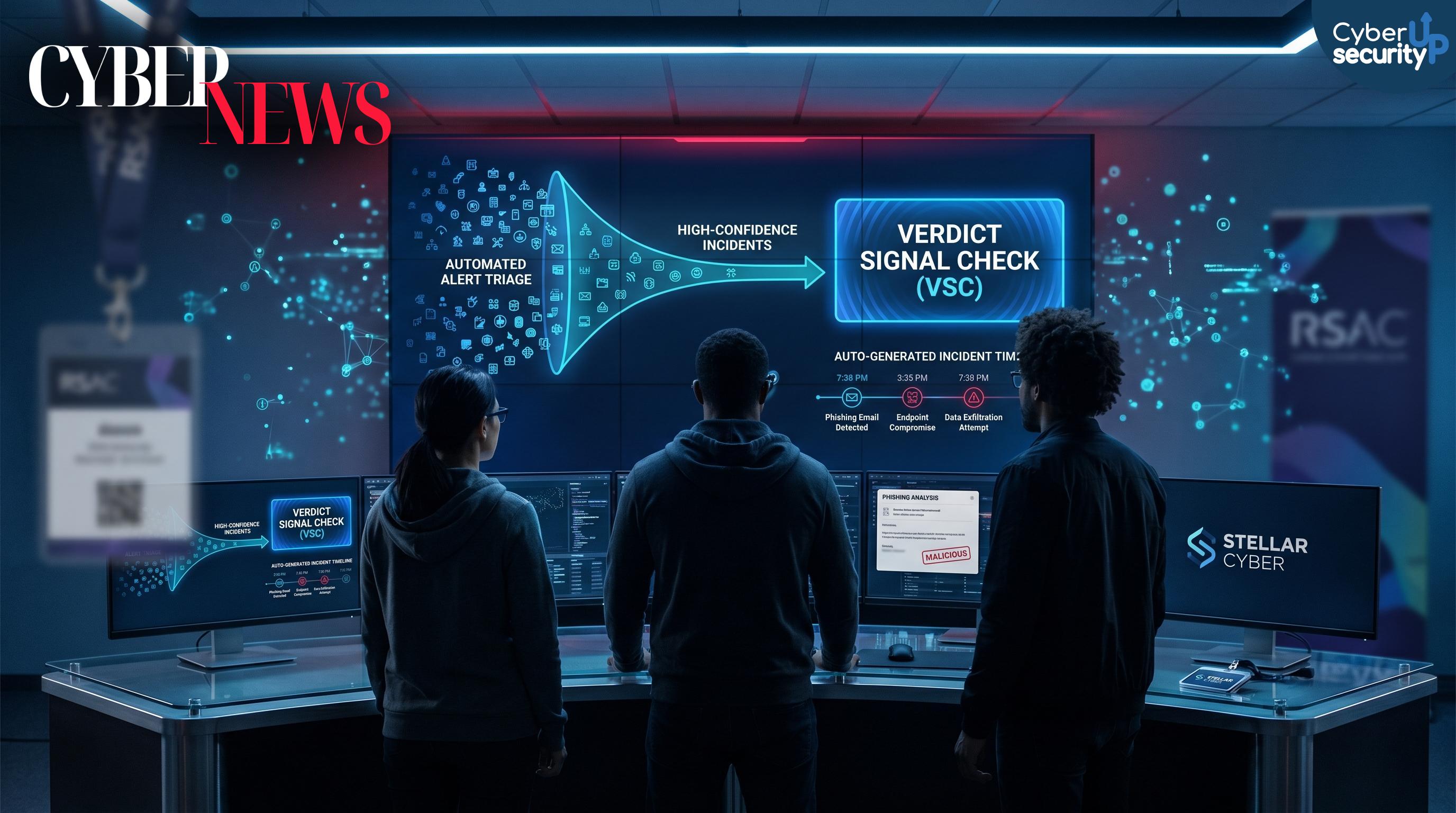

Stellar Cyber ha presentato nuove capacità di Agentic AI pensate per un SOC più autonomo ma con supervisione umana, un approccio che punta a risolvere un problema ormai critico per molte aziende: l’eccesso di alert e la difficoltà di distinguere rapidamente i segnali utili dal rumore. Nei moderni Security Operations Center la crescita dei volumi di log e notifiche, insieme ad attacchi sempre più automatizzati, rende inefficiente un modello basato solo su triage manuale.

Per questo l’integrazione di intelligenza artificiale direttamente nei workflow degli analisti diventa una leva concreta di produttività.

Il cuore dell’aggiornamento è l’automazione del triage degli alert. Il sistema valuta gli eventi in ingresso, li arricchisce con contesto e intelligence e determina la probabilità che si tratti di un vero positivo o di un falso positivo prima che l’analista intervenga. Questo consente di ridurre drasticamente il tempo speso nelle attività ripetitive e di concentrare le risorse sui casi ad alta priorità. I risultati indicati per i primi utilizzatori parlano di una riduzione del 60–80% del tempo di triage e fino al 70% di riduzione del rumore degli alert, con un modello di controllo che mantiene l’essere umano nel ciclo decisionale.

In parallelo, l’AI supporta l’analisi dei casi generando riepiloghi per gli incidenti più gravi, ricostruendo timeline di attacco, evidenziando asset coinvolti e suggerendo azioni di risposta. In pratica l’investigazione passa da una ricerca manuale tra dati frammentati a un ragionamento assistito dalla macchina, utile anche per accelerare la detection e ridurre i tempi di risposta.

Un altro ambito ad alto impatto è la gestione del phishing, una delle principali fonti di carico operativo per i SOC. L’analisi automatizzata delle email segnalate dagli utenti filtra i messaggi benigni ed effettua escalation solo delle minacce con alta confidenza, trasformando attività che richiedevano ore in processi completabili in minuti.

Le novità includono anche funzioni operative come code di gestione casi personalizzate per SLA e livelli di escalation, maggiore copertura per sfruttamento di web application e abuso credenziali VPN, dashboard più moderne e personalizzabili e integrazioni ampliate in un ecosistema Open XDR. L’impostazione è quella di una piattaforma SecOps unificata che combina SIEM, NDR, ITDR e UEBA, applicando AI multilivello lungo l’intero ciclo di vita, dall’ingestione dati alla risposta.