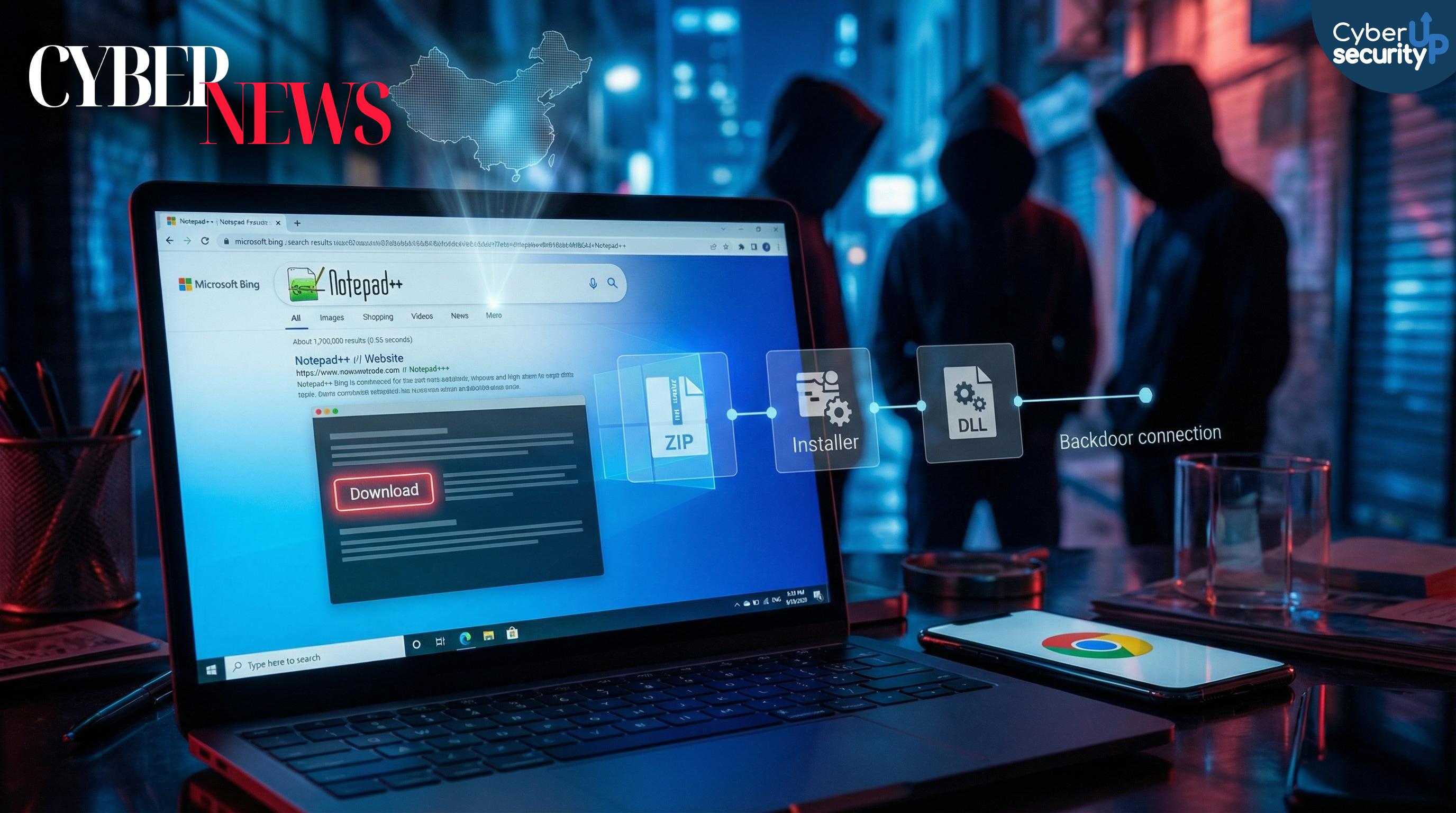

Trappola SEO BlackCat: finti download di Chrome e Notepad++ infettano centinaia di migliaia di PC

- Redazione

- News

- Visite: 468

Una campagna di malware basata su SEO poisoning sta mostrando quanto possa essere rischioso cercare e scaricare software popolari dai motori di ricerca. Il gruppo cybercriminale Black Cat è stato collegato a una strategia che spinge siti fraudolenti in cima ai risultati, inducendo gli utenti a scaricare finti installer contenenti una backdoor in grado di rubare dati sensibili.

Cybersecurity 2026: da costo a motore del business, contro il boom del cybercrime e i rischi dell’IA

- Redazione

- News

- Visite: 969

Nel 2026 la cybersecurity non e piu una scelta opzionale ma un elemento strutturale del modo in cui le aziende crescono, innovano e restano operative. Le organizzazioni affrontano un contesto di iper innovazione e iper rischio dove la superficie di attacco aumenta insieme alla velocita con cui vengono adottate nuove tecnologie.

Router D-Link sotto assedio (CVE-2026-0625): hacker entrano senza password e dirottano i DNS

- Redazione

- News

- Visite: 620

Una vulnerabilita critica sta colpendo diversi router DSL D Link di vecchia generazione, con attacchi attivi gia osservati in rete. Il problema riguarda una falla di sicurezza identificata come CVE 2026 0625 con punteggio CVSS 9.3, classificata come remote code execution.

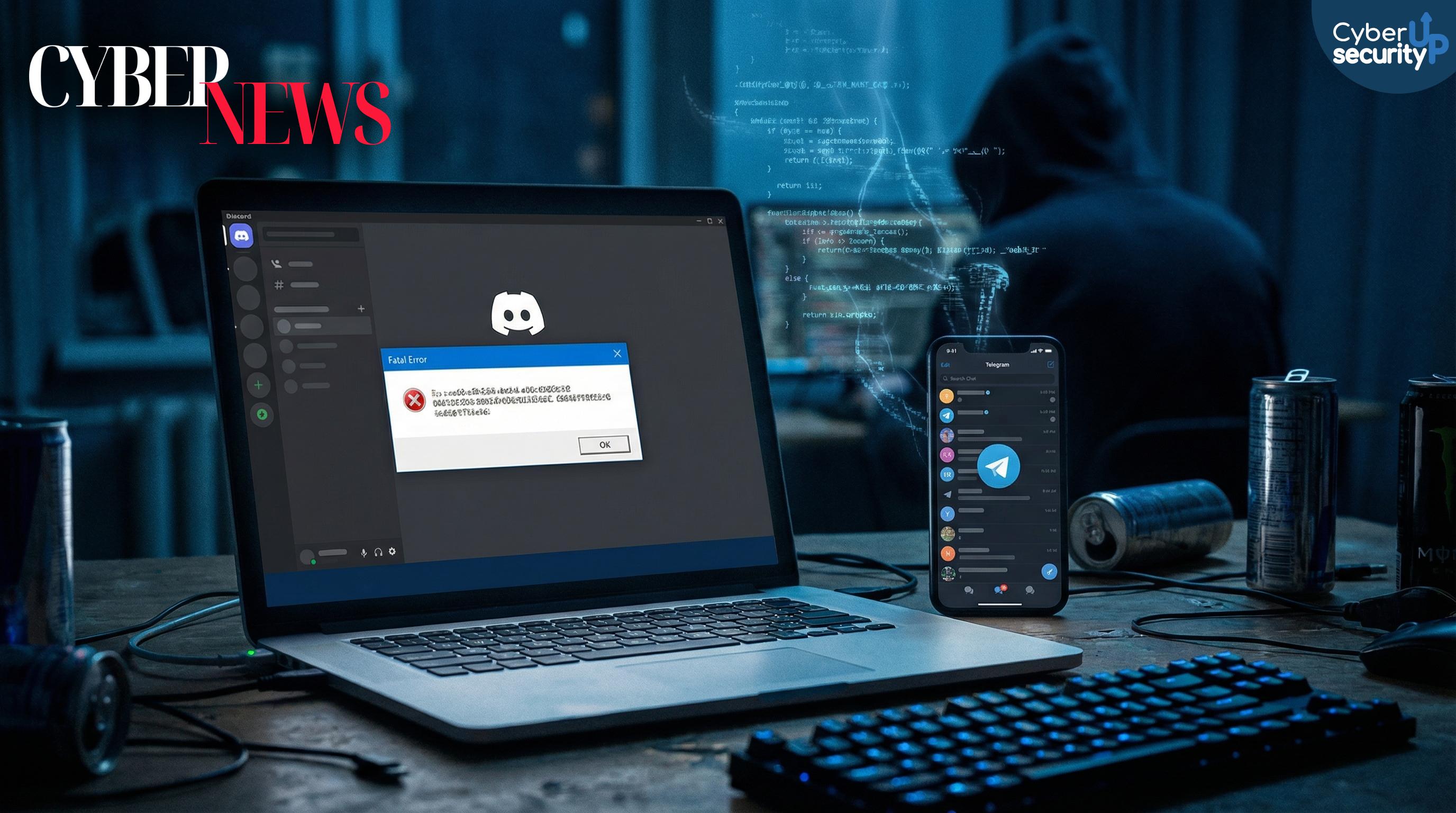

VVS Stealer su Discord: l’infostealer in Python ruba token e password con offuscamento “stealth”

- Redazione

- News

- Visite: 557

Negli ultimi mesi la minaccia dei malware infostealer è tornata al centro dell’attenzione, soprattutto per chi usa quotidianamente piattaforme come Discord. Tra le novità più rilevanti spicca VVS Stealer, un malware basato su Python progettato per rubare token e credenziali Discord e, allo stesso tempo, sottrarre dati sensibili dai browser.

Viber sotto attacco UAC-0184: ZIP-trappola e Remcos RAT per spiare enti militari ucraini

- Redazione

- News

- Visite: 667

Nel panorama della cyber security cresce l’uso di app di messaggistica come vettore di attacco, e un caso recente mostra come Viber possa diventare un canale efficace per operazioni di cyber spionaggio. Un gruppo di minaccia allineato alla Russia identificato come UAC-0184 ha preso di mira enti governativi e militari ucraini distribuendo archivi ZIP malevoli tramite messaggi su Viber.

- Botnet Kimwolf su Android: 2 milioni di dispositivi presi via ADB esposto, DDoS e banda domestica rivenduta

- 2026 Cyberattacchi Silenziosi: botnet IoT, estensioni wallet compromesse e phishing su canali “fidati” in esplosione

- Cybersecurity al Femminile 2025: le leader che cambiano l’IT security e aprono nuove carriere nel settore

- Cybersecurity senza CISO: il 15% del budget migra a cloud, prodotto e compliance (crescita annua 24%)

Pagina 8 di 415