Iscriviti al webinar gratuito del 12 Maggio per diventare Forensic Analyst! Scopri di più

Iscriviti al webinar gratuito del 26 Maggio per diventare SOC Specialist! Scopri di più

Pillole di #MalwareAnalisys

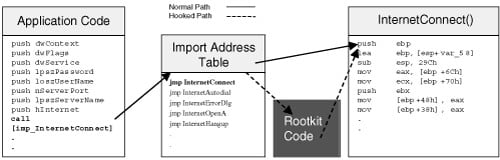

Una delle tecniche utilizzate dai malware per colpire un processo è quella dell’#IAT #hooking. Questa tecnica prevede la modifica dell’indirizzo di chiamata di una funzione nella Import Address Table del processo vittima. Il Malware apre il processo vittima, esegue una scansione della IAT sino a trovare l’indirizzo della funzione da colpire e sostituisce il suo indirizzo con quello della funzione malevola.

Questa tecnica è estremamente difficile da identificare con la classica malware analisi dinamica di base richiedendo ,infatti , capacità di #ReverseEngineering. Una funzione tipica che si può trovare all’interno di malware che eseguono queste operazioni è #VirtualProtect che permette di cambiare i diritti in lettura/scrittura delle pagine di memoria da modificare.

Se questo malware non fosse compresso o criptato da una analisi delle stringhe si potrebbe evincere questo comportamento.

Ma raramente un malware analyst è così fortunato!

#cybersecurity #zeroday #hacker #